ISLAMTODAY ID-Sebuah kampanye spionase dunia maya Iran menggunakan identitas palsu akademisi di sebuah universitas Inggris untuk mengumpulkan data dari berbagai ahli dalam urusan Timur Tengah telah terungkap.

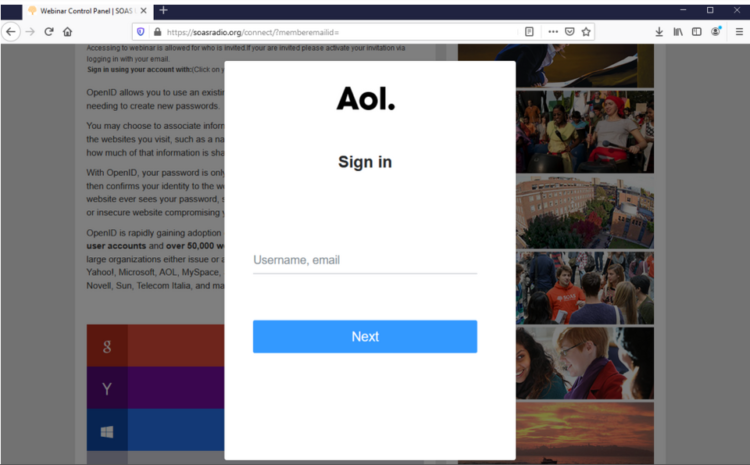

Dirinci oleh para peneliti di perusahaan keamanan siber Proofpoint, kelompok Iran ditemukan telah mengkompromikan situs web nyata yang berafiliasi dengan School of Oriental and African Studies (SOAS), University of London.

Untuk diketahui upaya tersebut bertujuan untuk memberikan halaman pengambilan kredensial yang dipersonalisasi ke target dengan kedok mengundang mereka ke webinar tentang isu-isu Timur Tengah.

Dijuluki “SpoofedScholars”, Proofpoint mengungkapkan bagaimana peretas mencoba menjalin komunikasi dengan undangan ke konferensi atau acara palsu, dan bahkan meminta panggilan dengan target.

Peneliti bukti menghubungkan kampanye phishing dengan kelompok Advanced Persistent Threat (APT) yang disebut sebagai TA453.

Lebih lanjut, kelompok tersebut juga dikenal sebagai Charming Kitten and Phosphorus – yang dipercaya sebagai operasi pengumpulan intelijen yang didukung negara sekutu Revolusioner Islam Guard Corps (IRGC), sayap angkatan bersenjata Iran.

Sementara itu, yang membuat kampanye terbaru kelompok ini menjadi perhatian adalah bagaimana taktiknya berkembang dalam kompleksitas dalam waktu singkat.

“TA453 biasanya menggunakan halaman phishing yang dikendalikan aktor untuk mengambil kredensial target mereka, mirip dengan kampanye BadBlood yang kami laporkan pada Maret 2021,” ujar Sherrod DeGrippo, direktur senior penelitian dan deteksi ancaman di Proofpoint, seperti dilansir dari TRTWorld, Jumat (16/7).

“Penggunaan situs yang disusupi, terutama yang sangat topikal seperti SOAS untuk kepentingan TA453, sangat tidak biasa dan lebih canggih untuk grup ini,” ungkapnya kepada TRT World.

Pada Januari 2021, email yang dikirim dari alamat Gmail yang mengaku berasal dari pengajar senior dan peneliti di SOAS mengundang orang ke konferensi online yang bertema “Tantangan Keamanan AS di Timur Tengah”.

Setelah percakapan dibuat, target kemudian dikirim “tautan pendaftaran” yang dihosting oleh situs web tiruan milik radio SOAS, stasiun radio online independen yang berbasis di SOAS, yang disusupi oleh peretas.

Lebih lanjut, peretas kemudian menawarkan opsi masuk melalui berbagai klien email yang dapat menangkap kata sandi dan nama pengguna.

Sementara itu, tidak jelas apakah penyerang berhasil mencuri informasi apa saja.

Setelah diberitahu, SOAS mengatakan tidak ada informasi pribadi yang diperoleh dan situs web radio yang disusupi terpisah dari situs resminya.

“Tidak ada informasi pribadi yang diperoleh dari SOAS, dan tidak ada sistem data kami (misalnya catatan staf dan siswa, informasi keuangan, email, dan situs web inti ac.uk, dan sebagainya) yang terlibat atau terpengaruh oleh hal ini,” ungkap universitas tersebut kepada TRT World dalam sebuah pernyataan.

“Begitu kami mengetahui situs dummy awal tahun ini, kami segera memperbaiki dan melaporkan pelanggaran dengan cara biasa. Kami telah meninjau bagaimana ini terjadi dan mengambil langkah-langkah untuk lebih meningkatkan perlindungan sistem periferal semacam ini.”

DeGrippo mengidentifikasi upaya TA453 merupakan strategi baru.

Lebih lanjut, cara kerjanya yaitu memanfaatkan lembaga pendidikan terkemuka dalam melaksanakan kampanye dan melibatkan targetnya dalam percakapan waktu nyata.

Dalam satu contoh, penyerang menyarankan kepada penerima agar mereka terhubung melalui konferensi video, yang menurut Proofpoint menunjukkan kepercayaan kelompok dalam keterampilan bahasa Inggris dan peniruan identitas.

“Penggunaan infrastruktur yang sah, tetapi dikompromikan, menunjukkan peningkatan kecanggihan TA453 dan hampir pasti akan tercermin dalam kampanye mendatang,” prediksi DeGrippo.

Dia menambahkan bahwa ia akan terus mengulangi, berinovasi, dan mengumpulkan data untuk mendukung prioritas IRGC.

Secara keseluruhan, operasi itu sangat ditargetkan, dengan kurang dari sepuluh organisasi dihubungi terutama dari AS dan Inggris.

Di garis bidik mereka adalah jurnalis yang berfokus pada Timur Tengah, personel senior think tank yang bekerja di wilayah tersebut, dan profesor universitas.

Diyakini target tersebut dipilih karena informasi yang mungkin mereka miliki terkait dengan kebijakan luar negeri negara mereka terhadap Iran, negosiasi program nuklir Iran, atau informasi yang terkait dengan pembangkang Iran.

Akademisi Inggris sering menjadi sasaran oleh operasi siber Iran di masa lalu, dan kampanye di masa mendatang kemungkinan akan terus membidik mahasiswa dan staf untuk mendapatkan akses ke data sensitif yang disimpan dalam sistem informasi universitas.

“Lembaga pendidikan akan tetap menjadi target utama karena populasi dan pergantian mahasiswa, fakultas dan staf yang tinggi, ditambah dengan penelitian independen yang sedang berlangsung dan budaya keterbukaan dan pengumpulan informasi,” ujar DeGrippo.

“Sangat penting bahwa lembaga pendidikan menjadikan pelatihan kesadaran keamanan dan solusi keamanan siber yang berpusat pada orang sebagai prioritas untuk membantu staf dengan kemampuan mengidentifikasi halaman phishing.”

(Resa/TRTWorld)